L’un des principaux attraits de Cyberpunk 2077 ′Le paramètre cyberpunk est la possibilité de pirater à peu près tout ce qui est électronique. Les trucs de piratage étaient une grande partie de la table originale Cyberpunk module, et cela est repris dans ce jeu. Voici comment utiliser le protocole de violation dans Cyberpunk 2077.

Comment violer le protocole dans Cyberpunk 2077

Dans Cyberpunk 2077, tenter de violer le protocole vous entrera dans un court mini-jeu où vous devrez exécuter une séquence de codes. Il existe plusieurs circonstances dans lesquelles vous auriez besoin de violer le protocole. Vous pouvez l’utiliser sur des ennemis ou des équipements en réseau pour appliquer des buffs de RAM à vos quickhacks. Vous pouvez percer des terminaux autour de la carte pour extraire des tourbillons et des composants de piratage rapide. Certaines parties de divers travaux et concerts vous permettront également de vous attaquer au piratage de la violation, comme le décryptage de fragments.

Avantages et cyberware

Tout d’abord, passons en revue certains des avantages et des cyberwares que nous souhaitons pour rendre notre violation plus facile et plus puissante. Les avantages sont facultatifs mais très utiles. Les deux avantages que nous recommandons sont Grand sommeil et Analyse de données avancée. Ces deux avantages peuvent être trouvés sous l’arborescence du protocole de violation à l’intérieur de l’attribut Intelligence.

le Grand sommeil Perk vous permettra de désactiver toutes les caméras d’un réseau lorsque vous tentez de faire une violation de protocole. C’est super utile car cela vous fera économiser de la RAM sur vos quickhacks lorsque vous allez désactiver les caméras. le Analyse de données avancée avantage augmente la quantité de tourbillons que vous obtenez lorsque vous brisez un terminal d’accès, ce qui vous donne une belle augmentation de la trésorerie.

Pour votre cyberware, vous souhaiterez mettre à niveau votre Cyberdeck dès que possible. Un cyberdeck amélioré augmentera votre Taille du tampon lorsque vous effectuez une violation. Cela vous permettra de saisir plus de numéros de séquence et vous donnera une marge d’erreur plus importante.

Écran de protocole de violation

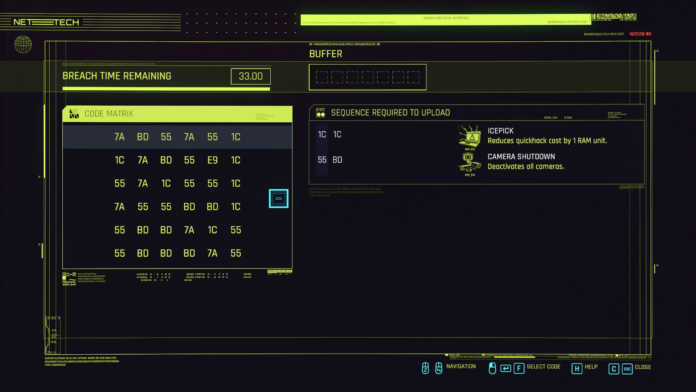

L’écran du protocole Breach comporte quatre sections.

- Temps de violation restant est le compte à rebours. Ce compte à rebours commencera dès que vous aurez choisi votre premier numéro. Pour cette raison, il ne fait pas grand chose pour obtenir des avantages qui augmentent ce minuteur puisque vous pouvez planifier votre séquence avant de la démarrer.

- Tampon est votre séquence saisie. La taille de ce tampon et le nombre de nombres que vous pouvez y entrer sont déterminés par votre Cyberdeck.

- Séquence requise pour télécharger est la séquence que vous essayez de pirater ou de faire correspondre. Les différentes lignes représenteront ici différents niveaux de hack. Vous pouvez choisir une ou toutes les séquences.

- Matrice de code spectacles les nombres que vous pouvez choisir pour la séquence. Cliquer dessus les placera dans la mémoire tampon.

Comment violer le protocole

Vous violerez un protocole en choisissant des nombres dans la matrice de code pour les faire correspondre à la séquence requise sur la droite. La matrice de code vous appliquera certaines restrictions. Lorsque vous démarrez, vous ne pourrez choisir qu’un numéro de la première ligne. Après avoir choisi le premier numéro, vous ne pourrez choisir que dans la colonne de ce numéro. Puis de nouveau à la ligne pour le premier choix.

Vous choisirez toujours de gauche à droite, puis de haut en bas, puis de gauche à droite en continu jusqu’à ce que vous ayez terminé la séquence. Si vous survolez votre choix de numéro, vous verrez qu’il mettra en évidence la colonne ou la ligne suivante afin que vous puissiez mieux planifier. Si vous survolez le numéro dans le panneau de séquence de droite, il vous montrera toutes les occurrences de ce numéro dans la matrice de code. Cela peut également vous aider à planifier avant de démarrer le chronomètre de violation.

Un exemple

Prenons un exemple.

Vous pouvez voir ici que nous avons deux séquences que nous pouvons terminer.

1C 1C

55 BD

Nous devons commencer dans la première rangée, et nos options sont

7A BD 55 7A 55 1C

Nous pouvons commencer par l’un des deux 55 ou 1C. En regardant les 55 premiers, nous pourrons choisir BD comme prochaine option et terminer la séquence d’arrêt de l’appareil photo. Cela permettra également à l’utilisateur de choisir 1C dans la ligne, puis à nouveau 1C dans la colonne complétant la séquence Icepick.

7A BD 55 7A 55 1C

BD 55 E9 1C

1C

55

BD

BD

Donc, notre premier choix était gauche / droite pour 55, puis haut / bas pour BD puis gauche / droite pour 1C et haut / bas pour le dernier 1C.

Toutes les séquences de violation suivront ce modèle. Vous ne pourrez pas toujours terminer toutes les séquences, mais il y a toujours une solution pour au moins une. Si vous faites une extraction de données, optez toujours pour Datamine V3 car cela vous donnera le plus de récompenses.

Vous savez maintenant comment violer le protocole dans Cyberpunk 2077. Nous espérons que vous avez trouvé ce guide utile et que ce mini-jeu de violation est un peu plus facile pour vous.